Hablar de nuestra privacidad en este mundo loco en el que vivimos ahora se ha vuelto particularmente crucial. Si bien algunos principios de privacidad de información se han mantenido, muchos de ellos han evolucionado (si vale el término) desde la aparición de internet.

El día de hoy les quería compartir 5 tips de seguridad de información que les permitirá añadir o reforzar una capa que debería existir cuando se trata de proteger nuestros datos. Recordemos que la primera barrera de defensa somos nosotros mismos.

Nada de lo que haya sido expuesto públicamente (“mundo real” o “mundo no virtual”) o en el “mundo virtual” ha tenido previamente una acción de nuestra parte, ya sea voluntaria o involuntariamente.

1.- Cuidado con las redes sociales

El término redes sociales existía desde antes de la aparición de internet, solo que cobró mayor fuerza desde la aparición de plataformas socialmente extendidas, como Facebook o Twitter, pero debemos recordar que toda red social involucra una interacción, por lo que si algo se propaga es porque nosotros somos los culpables de haberlo compartido.

Mundo real: ¿Conoces bien a tus amigos? ¿Son de los que llevan secretos a la tumba? Lo mejor sería que de todas maneras reserves ciertas cosas para ti mismo. Nunca sabes en qué momento las cosas pueden cambiar y aquel hermano del alma a quien creerías incapaz de hacer algo contra ti, a la larga podría fallarte. Recuerda que estamos hablando de tu información. A veces sería bueno pensar más en la “teoría Y del comportamiento”.

Mundo virtual: Creo que nunca me cansaré de decir que “todo lo que publiques en Facebook o Twitter podrá ser usado en tu contra”. Conozco a muchas personas que son algo emocionales cuando se trata de expresar sus reacciones ante algo. Existen cientos de casos donde la gente publica un post o tuit desatinado que luego se propaga en la red. Eliminarlo no sirve de nada, si está en internet, está fuera de tu control.

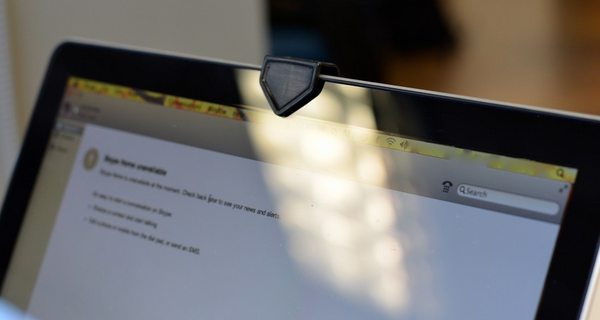

Como bonus tip en esta sección virtual, sé que muchos de ustedes son activos usuarios de las videoconferencias o hangouts, pero si queremos quedar expuestos a algún método RAT de violación a nuestra privacidad, será mejor que tapes tu cámara y micrófono del ordenador o laptop.

2.- Asegura tus códigos de acceso

Mundo real: Los delincuentes de hoy en día se valen de muchas herramientas tecnológicas para robar contraseñas de accesos muy comunes, como el de nuestra tarjeta de crédito. Sabemos que existen muchas formas de clonar la banda magnética de nuestra tarjeta plástica, pero sin nuestra clave, es improbable que retiren nuestros fondos (si es que se trata de una tarjeta de débito).

Aquí los ladrones se basan de algo llamado: patrones de reconocimiento. Con este métofo son capaces de inferir cuál es la secuencia de los números que componen nuestra clave cuando estamos en un ATM. Tamién se puede utilizar en claves de puertas de acceso digital, que constan de un pad numérico. Las teclas con los números más gastados son una forma. La otra es buscar pistas con el reflejo de las huellas más recientes usando luz azul.

El tip aquí sería que siempre marques más teclas de las que tienes en tu contraseña, o al menos pases el dedo por encima sin hacer la suficiente presión, pero de modo que las huellas queden marcadas. Lo ideal sería que tno uses la cara completa del dedo índice, pues con eso revelas tus datos de huella digital, y salvo que tu acceso sea biométrico, yo recomiendo y suelo usar los nudillos de los dedos.

Mundo virtual: Dado que siempre estamos expuestos a la existebcia de algún keylogger en nuestra computadora, lo mejor será que en nuestros accesos a webs seguras, como las de bancos (en los casos que no se cuente con un pad numérico digital), tecleemos más símbolos y letras como parte de nuestra clave, y con el mouse (no con las teclas direcciones, pues estas también son detectadas con keyloggers y RATs) seleccionemos aquellas partes de nuestra clave que no forman parte de la misma.

3.-Desecha información de forma segura

Mundo real: En seguridad informática hay algo llamado dumpster diving hacking. Es una técnica de hackeo en la vida real, de forma análoga a la ingeniería social, pero que consiste en urgar en nuestros desechos o basura para encontrar información relevante. En Perú lograron confirmar la posición de un terrorista muy buscado, y capturarlo, haciendo uso de esta técnica.

Si eres de los que desechan sobres o estados de cuenta sin romperlos, tal vez deberías reconsiderarlo. Yo recomiendo siempre romper toda documentación importante en pedazos muy pequeños, ponerlos en bolsas separadas y desecharlas en períodos distintos de tiempo.

Mundo virtual: Desecha siempre tus archivos del ordenador de forma segura. No basta con borrarlo a la papelera y listo, deberías hacerlo de la forma segura. Si bien existe una buena práctica que sugiere usar Shift + Supr, no podemos estar completamente seguros si usamos métodos profesionales como por ejemplo el de recuperación de datos con Kroll Ontrack. El tip aquí sería eliminar siempre archivos de forma segura usando programas especializados.

Si hablamos de internet, debemos ser conscientes que toda información que almacenemos en la nube podría encontrarse en algún momento expuesta si se encuentra que existe algún fallo de seguridad, o se explota algún zero day. Lo ideal aquí es que si decides guardar datos con programas de replicación o back-up en la nube, al menos procura no subir archivos con claves.

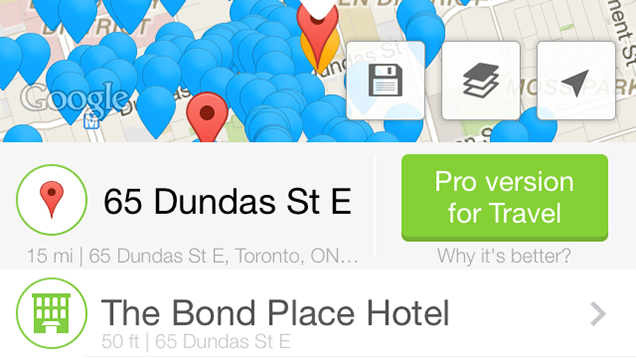

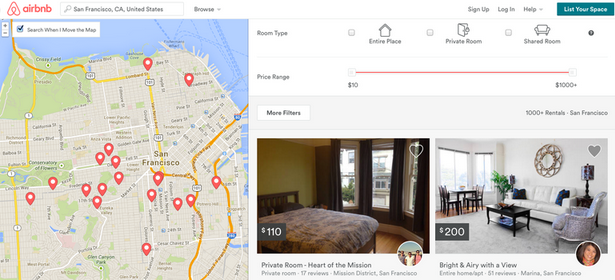

4.- Mantén tus datos de contacto privados

Mundo real: Con la aparición cada más frecuente de extorsionadores, es importante que mantengamos nuestros medios de contacto fuera del alcance de cualquier maleante. Procura mantener tus datos de contacto lo más privados posibles, datos tales como números telefónico fijo, número de teléfono celular, dirección de domicilio. Muchos de estos datos pueden ser usados para llegar a ti con fines no necesariamente buenos.

Mundo virtual: En el mundo virtual también hay maleantes. Ya hemos hablado antes de que todo lo que pongamos en internet está expuesto a ser visto por alguien más, con o sin nuestro consentimiento. Será siempre mejor mantenernos en internet siendo lo más anónimos posibles, al menos mientras no existan aún leyes que nos permitan perfilar de forma real nuestra identidad online. Así seremos sombras no expuestas a delincuentes.

5.- No seas persona de rutinas

Mundo real: Las rutinas nos tornan vulnerables. Si queremos mantener no solo nuestros datos seguros sino también nosotros mismos, sería mejor que cambiemos de forma sorpresiva y regularmente nuestras rutinas, evitando ser presa fácil de delincuentes que podrían tener la tarea más fácil si contamos con horarios obvios y rutas de transporte muy evidentes a casa.

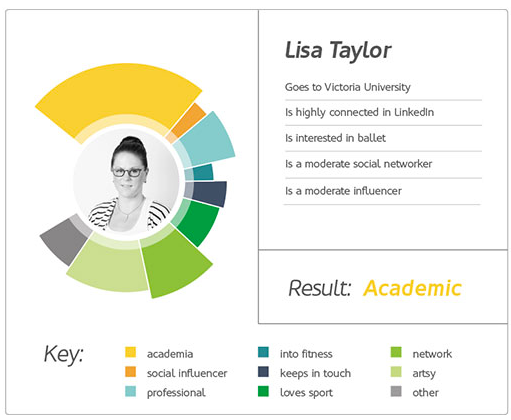

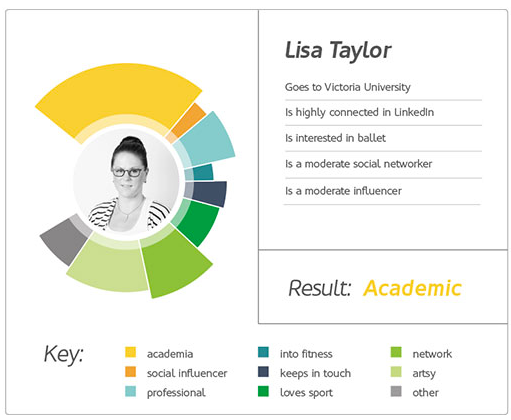

Mundo virtual: Antes de la existencia de internet, existía en el mundo real una técnica llamada profiling. De hecho aún existe. Consiste en, como su nombre en inglès lo indica, crear perfiles de una persona. En el mundo virtual se crean perfiles enfocados a segmentar la publicidad que se nos muestra para que encaje mejor con nuestros intereses. Así seremos muy fáciles de tomar por sorpresa.

¿Quieren hacer la prueba? Habiendo iniciado su sesión en algún buscador online, realicen muchas búsquedas consecutivas durante horas de un día, un mismo día, varios días. Verán que en muy poco tiempo, toda la pubicidad que vean guardarà relación con la búsqueda que han estado haciendo.

Quiero terminar este artìculo deseando no haber sido alarmista, pero sí realista. Este mundo es un hermoso lugar, pero puede tornarse uno también muy peligroso si no tenemos ciertos controles de seguridad que nos permitan mantener a los delincuentes reales y virtuales a raya.

Si tienen algún otro tip de seguridad de datos para la vida real o virtual, agradecerè que nos lo compartan en la sección de comentarios.